Тестирование

/13259416/i_300.jpg)

Классическое тестирование, при котором задаются сценарии тестирования или программы и методики испытаний, не применимо для систем на базе машинного обучения – модель обучилась чему-то новому и вправе выдавать непредсказуемые результаты. Как заказчику убедиться в том, что решение работает и будет приносить бизнес-пользу? Исполнитель также хочет наглядно доказать, что решение корректно работает. В этом случае может помочь системный подход к тестированию, учитывающий основные риски, которые заказчик и исполнитель должны обрабатывать совместно.

Самое главное в контроле качества – это качество контроля. Сервисный процессор МВК «Эльбрус-1» и «Эльбрус-2» – «Универсальный инженерный пульт» – пионерская разработка для ИТМиВТ АН СССР появилась задолго до реализации аналогичных зарубежных решений для повышения коэффициента готовности многопроцессорных вычислительных комплексов, став первой в мире системой в форм-факторе универсальной «мини-ЭВМ» для поддержки унифицированного решения задач тестирования связей между аппаратными схемами и мониторинга их работы.

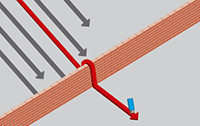

Киберфизические системы все чаще становятся сегодня целями атак злоумышленников, что обусловлено высокой сложностью таких систем, их адаптивностью и работой со множеством интерфейсов связи. Для защиты киберфизических систем, применяемых в медицине, транспорте и в коммунальных службах требуется действенная стратегия тестирования безопасности. Нужна формальная модель прослеживаемости, позволяющая добиться нужного покрытия требований тестами.

Инвестиции в методы обеспечения кибербезопасности изделий: обучение, моделирование угроз и процедуры тестирования — могут быть достаточно велики, но они позволяют снизить риски и потери компаний. Ключ к созданию безопасных и финансово доступных промышленных киберсистем — понимание мест встраивания систем обеспечения безопасности в корпоративную систему поддержки жизненного цикла изделий и продуктов.

Любое дополнительное подключение к Интернету вещей нового устройства, создающего дополнительные возможности для пользователей, увеличивает вероятность кибератак, число которых растет вместе с распространением оборудования, имеющего стандартные элементы, например порты Ethernet и программный стек Linux. Риск-ориентированное тестирование безопасности, выполняемое с помощью сочетания оптимально подобранных методов и инструментов, позволяет укреплять безопасность критически важных систем в рамках четко заданных процессов. Какие технологии тестирования безопасности промышленного класса доступны сегодня?

Сегодня имеется более 200 различных программных продуктов для фотореалистичного синтеза изображений, но отсутствуют методы их объективного сравнения, что не позволяет выбрать наилучшую систему для каждого конкретного случая. Чтобы показать преимущества именно своей системы, разработчики подбирают сцены, позволяющие в наилучшем свете показать превосходство используемых в их продукте методов. Однако такие ухищрения не гарантируют, что предложенный метод будет хорошо работать на других сценах. Для объективной оценки рендер-систем требуется открытый бенчмарк тестовых сцен.

Прогресс в области технологий баз данных и востребованность множества нишевых решений привели к трансформации ландшафта СУБД — сегодня востребованы разработчики, способные создавать специализированные системы с нуля, что свело на нет роль объективных критериев выбора системы управления базами данных.

Разработчики часто готовы представить время выполнения какого-нибудь удобного запроса на созданной ими системе как результат, призванный доказать превосходство их детища над конкурентами. Но независимому консультанту следует помнить о пройденном отраслью пути по выработке надежных и общепринятых эталонных тестов, чтобы не сталкиваться с ситуациями, когда реальные показатели на порядки отличаются от результатов тестирования.

Cisco, Ericsson, Huawei и Nokia объединяют усилия для тестирования NFV

Среди сотен мобильных приложений, ежедневно появляющихся на рынке, много критичных как для бизнеса, так и для жизнедеятельности общества, от надежности работы которых может буквально зависеть жизнь компаний и людей. Лаборатория HPE Mobile Center выпускает инструменты для тестирования мобильных приложений, охватывающие практически все платформы и типы устройств.

Часто компании закупают оборудование «на перспективу», перестраховываясь от возможных накладок, связанных с неготовностью инфраструктуры развертывания тестовых сред, в результате чего дорогостоящее оборудование, как правило, простаивает. Вместе с тем такие средства автоматизации управления приложениями, как Murano OpenStack, могут обеспечить эффективное использование ресурсов за счет быстрого ввода в эксплуатацию новых приложений и продуктов.

Структура кибербезопасности должна постоянно отслеживать изменения приоритетов всех заинтересованных сторон и возможности противников, используя инструменты анализа для сопоставления технической информации с суждениями экспертов. В противном случае повышается вероятность распространения поддельных электронных компонентов, что приводит к тяжелым последствиям для экономики и национальной безопасности.

Как быстро и без лишних затрат внедрить MDM-систему: кейс Фонда Сколково

Фонд Сколково на базе Юниверс MDM смог быстро создать приоритетные справочники и интегрировать их с системами-потребителями. Рассказываем, что помогло Фонду реализовать проект.- «Мангазея Майнинг»: качество данных – на вес золота

- «Открытые системы» провели форум Data+AI 2025

- Х5: ИИ как часть корпоративной ДНК

- Сбербанк: синтетические данные создают новую экосистему для искусственного интеллекта

- «ЦентрКредит»: хранилище с новыми возможностями

- ВТБ: чат-бот для сложных кейсов

- Cloud X: реляционная и потоковая СУБД в одном продукте

- Сбербанк: фундамент для генеративного ИИ

- X5: аналитика c «человеческим» управлением

- Альфа-Банк: ML на промышленных рельсах

- «СЗ Стадион Спартак»: оптимизация среды BIM

- Альфа-Банк: маркетплейс для фичей

.jpg)