Создатели вредоносных программ добрались и до сотовых телефонов

|

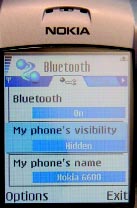

| ЧТОБЫ избежать заражения смартфонов, эксперты рекомендуют первым делом переключить порт Bluetooth в «невидимое» состояние |

Мой давнишний американский знакомый — ярый приверженец компьютеров Macintosh: можно только позавидовать тому упорству, с каким он следит за развитием этой платформы. Всякий раз, когда дело доходит до покупки нового ноутбука или офисного компьютера, выбор делается в пользу Apple. И один из его аргументов заключается в том, что операционные системы Mac OS пока не коснулись масштабные эпидемии вирусов, сотрясающие Windows-сообщество. Это позволяет ему считать свою информацию надежно защищенной.

Чувствуют себя в безопасности и владельцы мобильных терминалов, будь то сотовые телефоны или карманные ПК. Но все это — лишь до поры до времени. Вирусы, черви и троянские программы проникли в мир мобильной связи, и истинных последствий такого вторжения сегодня не может предсказать никто.

Лицо врага

Насколько известно автору, первые черви для мобильных телефонов, Cabir.A и Cabir.B, обнаружены в июне прошлого года финской компанией F-Secure. Примерно через месяц эту информацию подтвердила «Лаборатория Касперского», а в августе был выявлен «троян» Mosquito, напоминающий одноименную игру. После некоторого перерыва новостные ленты вновь запестрели сообщениями о вредоносных программах для портативных устройств. Во второй половине ноября на сайте F-Secure появилась информация о троянских программах Skulls.A и Skulls.B. В декабре обнаружены версия Skulls.C, троянская программа MetalGear.a, замаскированная под игру Metal Gear Solid, и с полдюжины новых модификаций червя Cabir. В январе 2005 года сообщения о новых вредоносных программах публиковались по несколько раз в неделю. Среди таких программ — вирус Lasco.A, версия Sculls.D, очередные разновидности червя Cabir и «трояны», создателя которых эксперты склонны искать в России.

Внешние проявления вредоносного ПО для мобильных терминалов различны. Так, MetalGear.a отключает установленные антивирусные программы и инсталлирует червя Cabir. Троянская программа Sculls.A ликвидирует все связи с приложениями ОС Symbian, заменяя экранные пиктограммы изображениями черепов, в результате чего абонент может пользоваться терминалом только для звонков. Не исключены и еще более разрушительные последствия: телефон лишается всех своих функций, включая осуществление вызовов, и тогда применим разве что для украшения интерьера.

Пока простейший способ «лечения» зараженного устройства сводится к восстановлению исходных заводских установок. Но это приводит к потере всех персональных данных, в том числе телефонной книги. Распространение вредоносных программ происходит путем загрузки или обмена файлами, а также передачи на близлежащий аппарат средствами Bluetooth. Некоторые из таких программ выглядят как файлы-«заплатки», что стимулирует абонента запустить их загрузку, либо как популярные игры для мобильных устройств. Несмотря на многочисленность Web-сайтов, на которых могут находиться бесплатные (пиратские) мобильные приложения, риск заразиться путем загрузки файлов все же в значительной мере зависит от действий самого пользователя. Иногда инфицированный телефон сам ищет жертву в радиусе действия Bluetooth (до 10 м) и, установив связь, пересылает зараженный код. Чтобы перекрыть этот канал распространения вирусов, пользователям рекомендуется сделать телефон «невидимым» для окружающих Bluetooth-устройств.

В силу ошибок в ПО первые версии червя Cabir после активизации (т. е. после включения телефона) могли атаковать лишь один терминал. Однако вскоре эти ошибки были исправлены авторами, и теперь в местах массового скопления владельцев смартфонов или КПК вирусы способны распространяться с огромной скоростью. Кстати, упомянутый вирус Lasco.A поддерживает оба механизма распространения.

В поисках виноватого

Как отмечают аналитики компании ABI Research, пожалуй, впервые в истории объектом нападок «вирусописателей» оказалась платформа, не связанная с корпорацией Microsoft. В самом деле, известные вредоносные программы в первую очередь поражают терминалы, работающие под управлением ОС Symbian версии 7 в комбинации с графическим интерфейсом Series 60 фирмы Nokia (впрочем, по мнению экспертов, платформа Windows Mobile также не останется в неприкосновенности).

Такая избирательность имеет свои причины. Согласно оценкам аналитиков, 85% всех используемых в мире смартфонов работают под управлением ОС Symbian, так что массированные вирусные атаки, если до них дойдет дело, грозят тотальными эпидемиями. На руку создателям вредоносного ПО для сотовых телефонов играет и то, что пару лет назад, с подачи Nokia, ряд ведущих производителей мобильных трубок открыли свои операционные платформы для независимых разработчиков. Предполагалось, что эта мера вызовет резкий всплеск числа новых приложений для интеллектуальных телефонов и тем привлечет абонентов к услугам передачи данных. Надо ли говорить, что такой шаг горячо поддержали операторы мобильной связи. Вопросы защиты информации, как водится, остались на втором плане.

Как полагает Эро Кукко, менеджер по маркетингу технологических платформ корпорации Nokia, доступ к исходным кодам позволяет независимым компаниям разрабатывать, в том числе средства защиты мобильных устройств. Наивно было бы думать, что кто-то станет вкладывать деньги в подобные проекты до появления реальных угроз.

Любопытно, что «антивирусные» компании с самого начала поддерживали инициативу Nokia. Вот характерное высказывание одного из менеджеров фирмы F-Secure, которая, пользуясь нерасторопностью более именитых конкурентов, стремится снять сливки с зарождающегося рыночного сегмента: «Преимущества, которые получат абоненты благодаря открытости платформ, заведомо перевесят проблемы в сфере безопасности. К борьбе с последними мы готовы». Подобные признания заставили кое-кого заговорить о том, что появление «мобильных» вирусов инициировано самими разработчиками средств защиты. Разве не странно: та же F-Secure, публикуя информацию о новых вредоносных программах, иногда отмечает, что абоненты к ней еще не обращались, а оказавшийся «в их руках» червь или «троян» представляет собой некую концепт-версию? На этот факт указывает и Грехэм Клали, старший технологический консультант Sophos. Его фирма еще ни разу не получала статистических данных о случаях воздействия вредоносного ПО на аппараты рядовых абонентов; отчеты циркулируют лишь в кругах исследователей и разработчиков антивирусных продуктов. Впрочем, не пойман — не вор.

В отношении операторов тоже не все просто. Вирус вирусу рознь, и если одни программы, заразив ваш интеллектуальный телефон, поменяют изображения пиктограмм либо заблокируют работу приложений, то другие без вашего ведома скачают с сайта оператора несколько сотен мелодий. Каждая из них стоит недорого, но если мелодий сотни, а распространенность вируса приобретает массовый характер, то происходящее самым благоприятным образом скажется на показателе ARPU. Идея уже реализована авторами упомянутого Mosquito: программа рассылает в европейские страны SMS-сообщения по весьма высоким тарифам.

Размер бедствия

Фоновая загрузка мелодий или отправка SMS — это еще цветочки. Мобильная коммерция, о необходимости которой не устают твердить производители и аналитики, рано или поздно получит широкое распространение, и мобильный терминал превратится в едва ли не главный инструмент оплаты товаров и услуг. Чтобы представить, какое раздолье получат «мобильные» вредоносные программы для списывания кругленьких сумм с вашего банковского счета, большой фантазии не требуется.

Эти программы способны быстро и надолго подорвать доверие пользователей к услугам передачи данных по сетям сотовой связи. Их появление — очередная мина замедленного действия, подложенная под проекты развертывания сетей 3G, которым и без того в последние годы не очень везло. Крупные телекоммуникационные компании эту угрозу, кажется, осознали. Часть из них начала принимать меры для противодействия «мобильным» вирусам. И утверждения о заинтересованности самих операторов в распространении вредоносного ПО ради сиюминутного увеличения собственных доходов не имеют веских оснований.

Любопытно, что в отношении опасности подобных программ мнения экспертов разделились. Скажем, аналитик фирмы Gartner Джон Пескатор считает, что настоящая опасность для смартфонов возникнет лишь при сочетании трех факторов — доминирования одной операционной системы, возможности запуска на мобильных терминалах «внешнего» ПО и роста степени проникновения таких устройств в корпоративной среде. По его мнению, до конца 2006 года опасаться нечего. Схожей точки зрения придерживаются и сотрудники Spire Security, полагая, что проблема защиты от вредоносного ПО для смартфонов станет первоочередной лишь в тех немногочисленных организациях, сотрудники которых чуть ли не поголовно используют эти устройства.

Как бы то ни было, противодействие замаячившей на горизонте угрозе уже началось. Если говорить о клиентском ПО, Nokia подписала соглашения с F-Secure и Symantec о защите трубок 6670, устройств Communicator 9500 и смартфонов 9300. Около года назад японская NTT DoCoMo предусмотрительно заключила контракт с Network Associates о разработке антивирусного ПО для применяемых в ее сети мобильных терминалов. Примером активности на аппаратном уровне может служить использование корпорацией Texas Instruments мобильных процессоров TrustZone британской фирмы Arm Holdings для построения защищенной мобильной платформы. Несколько раньше средства безопасности внедрила в микросхемы XScale для карманных компьютеров корпорация Intel. Стоит упомянуть и архитектуру NGSCB (Next Generation Secure Code Base), которая предложена компаниями Microsoft, Intel, Texas Instruments и Arm и позволяет выделить защищенную область памяти для проверки запускаемых приложений.

Сами операторы внедряют множество средств мониторинга, фильтрации пораженных загружаемых файлов и спама, новые серверы доставки контента и системы обработки сообщений, программы обнаружения вирусов и восстановления ПО. Эти продукты работают поверх механизмов идентификации абонентов в сетях мобильной связи.

Наконец, борьба началась и на уровне загружаемых приложений. В прошлом году по инициативе Motorola, Nokia, Siemens, Sony Ericsson и Sun Microsystems стартовала программа Java Verified, нацеленная на тестирование и сертификацию Java-приложений для мобильных телефонов. Ее уже поддержали два крупных европейских оператора — Orange и T-Mobile. Аналогичную программу Symbian Signed, ориентированную на ПО для ОС Symbian, запустили Nokia, Sendo и Sony Ericsson. В общем, сотовая индустрия скоро будет во всеоружии. Поможет ли?