Network World, США

Корпорация Microsoft представила стратегию дальнейшего развития сервиса каталогов Active Directory, которая сыграет решающую роль «поставщика» идентификационных данных пользователей, служащих для организации доступа к приложениям и безопасного взаимодействия.

Корпорация Microsoft представила стратегию дальнейшего развития сервиса каталогов Active Directory, которая сыграет решающую роль «поставщика» идентификационных данных пользователей, служащих для организации доступа к приложениям и безопасного взаимодействия.

«Из поставщика каталогов мы превратимся в поставщика механизмов идентификации», — заявил директор Microsoft по вопросам управления программами идентификации и организации доступа Стюарт Кван.

Корпоративным пользователям будет предоставлен стандартный механизм, упрощающий процедуры разработки приложений, управления доступом и развертывания систем идентификации. По словам Квана, разработчики службы Active Directory уже практически достигли первоначально поставленной цели, которая заключалась в создании надежной службы каталогов для корпоративных пользователей. Теперь пришло время заглянуть в будущее и определить перечень новых задач.

Согласно новой концепции, в модели Microsoft Identity Metasystem, предназначенной для построения архитектуры распределенной идентификации, каталогам отводится ключевая роль. Объединив эту модель с развивающейся технологией Security Token Service (STS), отвечающей за обмен идентификационными данными, Microsoft планирует создать архитектуру, которая будет пересылать идентификационную информацию приложениям. Таким образом, программы будут знать, как следует интерпретировать и обрабатывать полученные данные.

Сегодня приложения по большей части сами извлекают из каталога учетную информацию, позволяющую определить права доступа пользователя. Модель рассылки не только повышает эффективность работы сети, но и упрощает интеграцию идентификационных механизмов с разработкой приложений, ослабляет нагрузку на каталоги, привносит дополнительную гибкость в процедуру определения пользователей и их прав, а также позволяет использовать идентификационную информацию за пределами корпоративной сети.

По словам Квана, механизм рассылки аналогичен способу, с помощью которого информация о присутствии пользователя в группе автоматически включается в применяемую сегодня процедуру аутентификации Kerberos.

В перспективе идентификационные данные, поступающие из каталога, с помощью шлюза STS будут преобразованы в представленное в нужном формате «требование» или набор требований, характеризующих пользователя и его права доступа.

«Преобразование требований — это логическая процедура, на вход которой поступают данные о сотрудниках организации, а на выходе формируются требования, необходимые приложению», — пояснил Кван.

Отношения между каталогом и шлюзом STS предполагают, что приложению заранее известен формат представления данных. А следовательно, требования могут поступать как изнутри организации, так и из-за ее пределов.

«Приложение ‘знает’, какие требования и наборы требований ему придется обрабатывать, — подчеркнул Кван. — Поэтому оно заранее может подготовиться к их приему».

В дальнейшем ИТ-средства, вероятно, начнут предоставлять руководителям корпоративных подразделений требования, которым можно доверять, в том числе и поступающие из-за пределов организации.

«Управлять доверительными отношениями будут высококвалифицированные специалисты, деятельность которых тоже находится под контролем, — добавил Кван. — Модель делегирования полномочий предполагает поддержку всех новых способов организации безопасной совместной работы с документами».

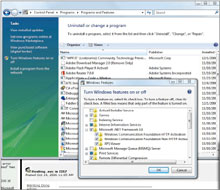

Пользователи могут начать изучение новой концепции на основе существующей версии Active Directory Federation Services, а также технологий .Net 3.0 Windows CardSpace и Windows Communication Foundation.

Версия ADFS, появление которой ожидается после выпуска Longhorn Server, будет поддерживать новый набор API .Net, помогающий клиентам создавать улучшенные инструментальные средства для более качественного изучения требований, исходящих от конечных пользователей.

По словам Квана, в конечном итоге модель Identity Metasystem будет поддерживать дополнительные функции, в том числе управление доступом на основе ролей, объединение ролей и бизнес-процессов, возможность определения новых требований (например, к местоположению), а также улучшенные средства авторизации.

Ценность всего этого заключается в возможности построения инфраструктуры каталогов, которую многие организации смогут использовать и совершенствовать на протяжении многих лет.