Как компьютерные системы помогают в поиске преступников

Информационные технологии сегодня востребованы везде. Не исключение и криминалистика: вычислительные системы используются для распознавания голоса, контроля над телефонными звонками, для распутывания сложных финансовых схем и т. д. Некоторые из соответствующих решений были представлены на недавней выставке «Технологии безопасности», прошедшей в начале февраля.

Голосовой поиск

Важный фактор при проведении расследования — голос человека. По голосу можно не только идентифицировать личность, но и получить о ней ценные сведения. Однако для этого современным криминалистам приходится анализировать достаточно большие библиотеки голосовых фрагментов. Понятно, что человек уже не в состоянии прослушать огромное количество записей и произвести точную идентификацию каждого отдельного голоса. Такую задачу проще доверить компьютеру, поэтому сейчас появились технологии, которые позволяют по голосу определять его владельцев.

Одним из производителей программ для анализа речевой информации является отечественная компания «Центр речевых технологий». Она разработала программу «Трал-М», которая предназначена для идентификации диктора и поиска всех фонограмм его голоса. На текущий момент для идентификации человека в программе используется два метода — по статистике основного тона и по характерным признакам, так называемым «формантам». Поскольку эффективность распознавания по первому методу зависит от эмоционального состояния человека, а по второму — от качества записи, то объединение методов позволяет более точно идентифицировать диктора. Недавно компания объявила, что ее разработчиками создан еще один метод идентификации, который в скором времени будет добавлен в систему. Он позволит использовать для идентификации даже очень короткие образцы.

Система «Трал-М» позволяет построить фонотеку национального масштаба с возможностью поиска — в ней можно хранить и обрабатывать до 100 тыс. записей. Правда, поиск по такому большому хранилищу может идти около двух часов. Для наполнения хранилища нужно выбирать достаточно качественные образцы сигналов без сжатия, хотя годятся и записи разговоров по GSM-телефонам. Прежде чем положить фонограмму в хранилище, нужно на ее основе изготовить дикторскую карточку, которая занимает около 300 Кбайт и содержит только идентификационные признаки голоса, но не имеет никакой смысловой информации. Собственно, поэтому карточки вполне можно передавать по незащищенным каналам для организации распределенного хранилища информации.

|

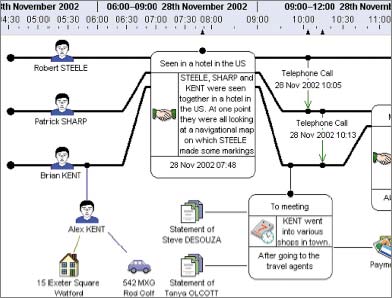

| Analyst’s Notebook, флагманский продукт компании i2, позволяет представлять взаимосвязи данных в виде схемы, таблицы, временных диаграмм, последовательности событий или на географической карте. Визуальное представление информации в виде ассоциативных схем позволяет увидеть взаимосвязи в накопленных сведениях, что ускоряет проведение расследования |

Поиск взаимосвязей

Еще одно направление криминалистики — анализ разнородных данных с целью установления скрытых взаимосвязей. При этом анализироваться могут самые разнообразные данные: списки телефонных звонков, финансовые трансакции, различные базы данных — автовладельцев, недвижимости, налоговой инспекции. Данные могут храниться в виде текстовых файлов и картинок. Информация также может вводиться вручную по мере расследования и выяснения дополнительных деталей. Для поиска взаимозависимостей в таких разнородных данных часто достаточно представить их более наглядно — в виде графической схемы.

К разработчикам технологий наглядной визуализации данных относится, в частности, компания i2. Ее флагманский продукт Analyst’s Notebook позволяет представлять взаимосвязи данных в виде схемы, таблицы, временных диаграмм, последовательности событий или на географической карте. Продукт дает возможность устанавливать собственные связи объектов или же получать их из различных источников. Визуальное представление информации в виде ассоциативных схем позволяет увидеть взаимосвязи в накопленных сведениях, что ускоряет проведение расследования.

В i2 создан также ряд вспомогательных программных продуктов, которые упрощают работу Analyst’s Notebook со схемами.

Несмотря на то что описанные программные продукты предназначены в первую очередь для правоохранительных органов, использоваться они, разумеется, могут и для других целей — проведения корпоративных расследований, подготовки журнальных публикаций, проверки благонадежности партнеров и т. д.